«Лаборатория Касперского» опубликовала отчет об исследовании ряда инцидентов, произошедших на прошлой неделе и связанных с очередным примером кибершпионажа против правительственных учреждений и научных организаций по всему миру. В ходе атаки злоумышленники применили сочетание сложных вредоносных кодов «старой школы» вирусописательства и новых продвинутых технологий использования уязвимостей в Adobe Reader - и все это для того, чтобы получить данные геополитического характера из соответствующих организаций.

Вредоносная программа MiniDuke распространялась при помощи недавно обнаруженного эксплойта для Adobe Reader (CVE-2013-6040). По данным исследования, проведенного «Лабораторией Касперского» совместно с венгерской компанией CrySys Lab, среди жертв кибершпионской программы MiniDuke оказались государственные учреждения Украины, Бельгии, Португалии, Румынии, Чехии и Ирландии. Кроме того, от действий киберпреступников пострадали исследовательский институт, два научно-исследовательскийх центра и медицинское учреждение в США, а также исследовательский фонд в Венгрии.

В ходе исследования эксперты «Лаборатории Касперского» пришли к следующим выводам:

- Авторы MiniDuke до сих пор продолжают свою активность, последний раз они модифицировали вредоносную программу 20 февраля 2013 года. Для проникновения в системы жертв киберпреступники использовали эффективные приемы социальной инженерии, с помощью которых рассылали вредоносные PDF-документы. Эти документы представляли собой актуальный и хорошо подобранный набор сфабрикованного контента. В частности, они содержали информацию о семинаре по правам человека (ASEM), данные о внешней политике Украины, а также планы стран-участниц НАТО. Все эти документы содержали эксплойты, атакующие 9, 10 и 11 версии программы Adobe Reader. Для создания этих эксплойтов был использован тот же инструментарий, что и при недавних атаках, о которых сообщала компания FireEye. Однако в составе MiniDuke эти эксплойты использовались для других целей и содержали собственный вредоносный код.

- При заражении системы на диск жертвы попадал небольшой загрузчик, размером всего 20 Кб. Он уникален для каждой системы и содержит бэкдор, написанный на Ассемблере. Кроме того, он умеет ускользать от инструментов анализа системы, встроенных в некоторые среды, в частности в VMWare. В случае обнаружения одного из них бэкдор приостанавливал свою деятельность с тем, чтобы скрыть свое присутствие в системе. Это говорит о том, что авторы вредоносной программы имеют четкое представление о методах работы антивирусных компаний.

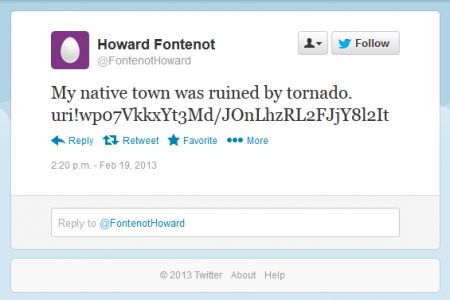

- Если атакуемая система соответствует заданным требованиям, вредоносная программа будет (втайне от пользователя) использовать Twitter для поиска специальных твитов от заранее созданных акаунтов. Эти аккаунты были созданы операторами бэкдора MiniDuke, а твиты от них поддерживают специфические тэги, маркирующие зашифрованные URL-адреса для бэкдора. Эти URL-адреса предоставляют доступ к серверам управления, которые, в свою очередь, обеспечивают выполнение команд и установку бэкдоров на зараженную систему через GIF-файлы.

- По результатам анализа стало известно, что создатели MiniDuke используют динамическую резервную систему коммуникации, которая также может ускользать от антивирусных средств защиты - если Twitter не работает или аккаунты неактивны, вредоносная программа может использовать Google Search для того чтобы найти зашифрованные ссылки к новым серверам управления. Как только зараженная система устанавливает соединение с сервером управления, она начинает получать зашифрованные бэкдоры через GIF-файлы, которые маскируются под картинки на компьютере жертвы. После загрузки на машину, эти бэкдоры могут выполнять несколько базовых действий: копировать, перемещать или удалять файлы, создавать каталоги, останавливать процессы и, конечно, загружать и исполнять новые вредоносные программы.

- Бэкдор выходит на связь с двумя серверами - в Панаме и Турции - для того чтобы получить инструкции от киберпреступников.

Автор: Уставший от гаджетов

Просмотров: 1954